2025 年 9 月,一则关于微软在华产品暗藏后门的消息再度引发舆论哗然。这并非微软首次陷入类似争议,从早年的系统漏洞被境外情报机构利用,到如今针对性设计的 UCPD 驱动程序,这家全球科技巨头在 “信息安全” 与 “地域歧视” 的双重质疑中,正不断消耗着中国用户的信任。

时间回溯至 2024 年 3 月,微软推出了一款名为 “用户选择保护驱动程序”(UCPD)的 Windows 组件。按照官方说法,该程序的核心功能是 “防止第三方软件随意修改默认浏览器、文档打开方式”,比如用户将默认浏览器设为 Chrome、用 WPS 打开文档时,能避免其他软件擅自篡改 —— 从表面看,这像是为用户体验保驾护航的 “系统保安”。

但专业安全团队通过逆向工程拆解后,却揭开了 UCPD 的 “真面目”。这个程序并非简单的设置保护工具,而是一串隐藏在 Windows 系统注册表深处的加密数据,拥有系统底层的最高权限。其运行逻辑远超 “保护默认设置” 的范畴:当检测到用户默认应用有修改操作时,微软可通过云端配置系统向 UCPD 发送指令,解密后直接生成可执行程序;更关键的是,它内置了 “白名单” 与 “黑名单” 机制 —— 微软自家的 Edge 浏览器、Office 办公软件被纳入白名单,可自由修改默认设置,而中国的 360、搜狗、金山、腾讯等企业的软件,则被列入黑名单,一旦尝试调整默认打开方式,就会被强制拦截。

更令人警惕的是 UCPD 的 “监控” 与 “数据传输” 功能。当程序被激活时,会悄然记录中国用户的详细操作:运行过哪些软件、软件的证书信息、修改了系统哪些设置、操作是否被拦截等。这些包含个人隐私与商业机密的数据,会被打包成模糊名称的日志,一旦用户开启 “发送可选诊断数据”,就会通过加密通道自动传输至微软服务器。整个过程在后台静默进行,没有任何弹窗提示,用户对此毫不知情。

从技术定义来看,UCPD 的行为已具备典型木马程序的特征:通过注册表深层路径隐藏关键数据、触发特定条件后释放可执行文件、动态生成功能不明的程序、暗中采集并传输数据。唯一的区别在于,它带有微软官方数字签名,能绕过绝大多数安全软件的检测 —— 这种 “官方认证” 的后门,比普通木马更隐蔽、更危险。

尤其引发争议的是,UCPD 并非对全球用户一视同仁,而是针对性地 “区别对待” 中国用户。技术分析显示,该程序会从系统注册表中读取地理位置代码,仅当代码为中国大陆(45)、中国香港(104)、中国澳门(151)、中国台湾(237)时,才会全面激活监控功能与强制数据上报机制;而欧美等地区的用户,完全不会触发这些侵犯性操作。这种明显的地域歧视,让 “保护用户” 的说辞不攻自破。

深入分析不难发现,UCPD 的 “黑名单” 精准瞄准了与微软存在直接竞争关系的中国软件企业。360 安全浏览器、QQ 浏览器与 Edge 争夺市场份额,搜狗输入法对标微软输入法,金山 WPS 更是 Office 的核心竞争对手 —— 这些中国软件的用户规模极为庞大,仅 360 安全卫士 PC 端平均月活用户就达 4.3 亿,市场占有率约 95%,360 安全浏览器月活近 4 亿,占有率约 80%。微软通过 UCPD 暗中拦截竞争对手软件,本质上是利用自身操作系统的垄断地位,实施 “既当球员又当裁判员” 的不正当竞争,严重破坏了市场公平秩序。

值得注意的是,微软在不同市场的 “双重标准” 表现得淋漓尽致。在欧洲,由于《数字市场法》(DMA)的严格约束,微软不得不推出 “公平模式”,允许用户自由选择默认应用,不得强制推广自家产品;但在中国市场,却通过 UCPD 这类隐蔽手段限制竞争、采集数据 —— 这并非技术能力问题,而是企业策略的刻意为之。

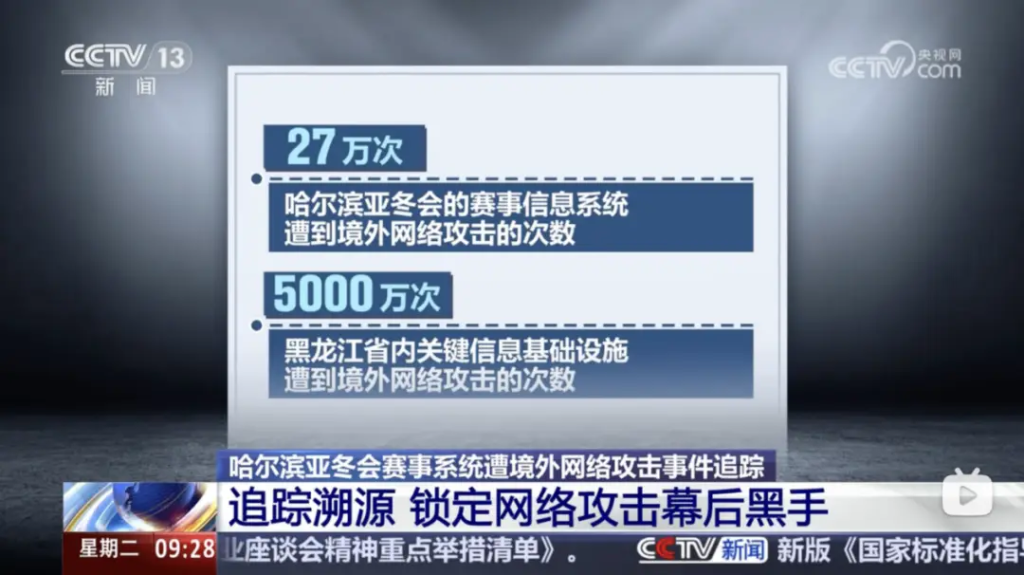

事实上,微软在信息安全领域的 “黑历史” 早已不是首次曝光。2025 年 8 月,国家互联网应急中心(CNCERT)披露,2022 年 7 月至 2023 年 7 月,美国情报机构曾利用微软 Exchange 邮件系统的零日漏洞,对我国某大型重要军工企业的邮件服务器实施了长达一年的攻击与控制;同年,哈尔滨第九届亚冬会赛事信息系统及黑龙江省内部分关键信息基础设施,遭到境外网络攻击达 5027 万次,经调查,这些攻击疑似通过微软 Windows 操作系统预留的后门发起。此外,微软还多次利用 Windows 的市场优势强制推广 Edge 浏览器:修改 Chrome 下载页面、用恶意软件式弹窗干扰用户操作、访问其他浏览器时强行跳转至 Edge,甚至通过系统更新擅自将 Edge 固定到桌面 —— 这些行为已引发国际质疑,2025 年 7 月,Opera 浏览器就向巴西竞争监管机构投诉微软的不正当竞争行为。

从 Exchange 漏洞被用于情报窃密,到 Windows 预留后门助境外攻击,再到 UCPD 针对性监控中国用户,微软的 “屡教不改” 不仅威胁着普通用户的个人隐私,更对我国关键信息基础设施安全、数据安全乃至国家安全构成潜在风险。这一事件也再次敲响警钟:在数字时代,核心技术与关键软件的 “卡脖子” 问题,不仅关乎产业发展,更涉及国家安全。

对于政务、能源、金融、军工等关键领域而言,全面推进国产操作系统的替代与应用已刻不容缓。只有摆脱对 Windows 等境外软件生态的过度依赖,构建自主可控的信息技术体系,才能从根本上防范 “后门” 风险,守护数据安全的 “国门”。同时,监管部门也需进一步加强对境外科技企业在华运营的合规监管,完善数据安全与反垄断法律法规,对损害中国用户权益、破坏市场公平的行为依法严惩,为国内软件产业营造公平竞争的环境,也让每一位用户的数字权益得到真正保障。

微软 UCPD 驱动事件,既是一次对中国用户信任的透支,也是一堂深刻的 “安全公开课”。它提醒我们:在享受科技便利的同时,必须保持对 “技术霸权” 的警惕,唯有掌握核心技术、筑牢安全防线,才能在数字浪潮中稳稳守住属于自己的 “信息家园”。